El programari de comptabilitat basat en núvol Xero és una solució excel·lent per gestionar tot el procés comptable del vostre negoci. Està dissenyat per a propietaris d'empreses que no tenen qualificacions de comptabilitat o comptabilitat i és relativament fàcil d'utilitzar. Tanmateix, de vegades fem clic una mica massa ràpid, de manera que si heu suprimit una transacció que us agradaria tornar a veure, hi ha una manera. Pot ser una mica complicat de treballar.

Aquest article us mostra com trobar una transacció suprimida i emmagatzemar-la de manera segura. Hem inclòs informació útil sobre la ciberdelinqüència i com protegir les dades de la vostra empresa.

Com trobar una transacció suprimida

Seguiu aquests passos per trobar i restaurar una transacció suprimida.

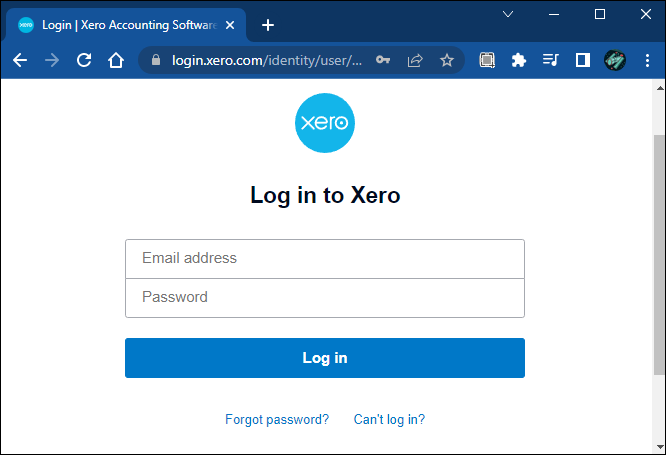

- Inicieu la sessió a Xero .

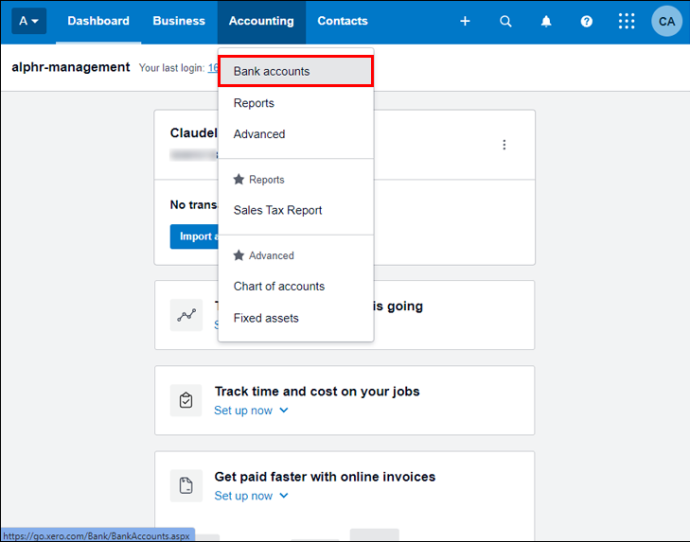

- Al menú 'Comptabilitat', seleccioneu 'Comptes bancaris'.

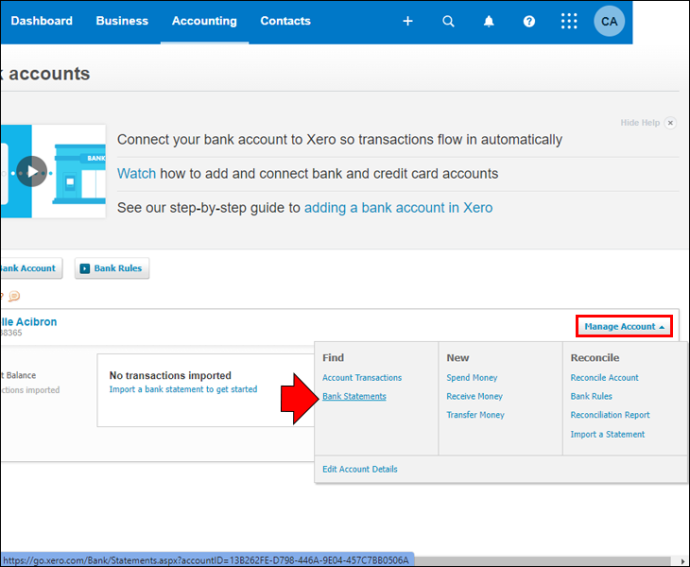

- Aneu al compte bancari en què voleu restaurar l'extracte bancari i, a continuació, trieu 'Gestiona el compte' i 'Extractes bancaris'.

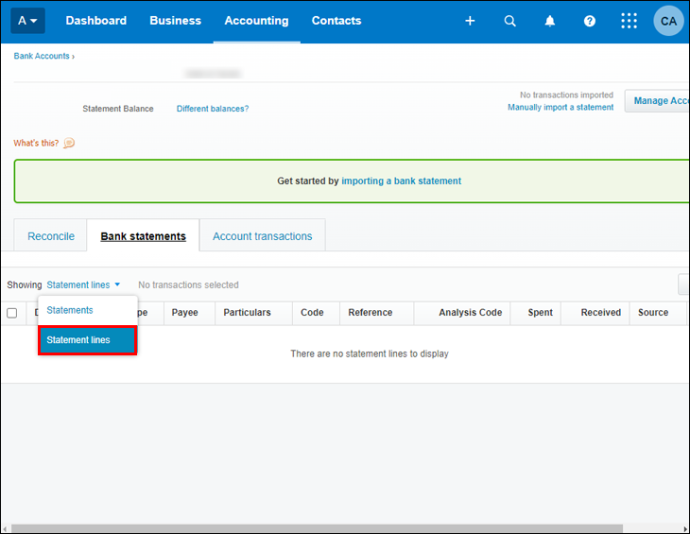

- A l'opció 'Mostrar', trieu 'Línies de declaració'.

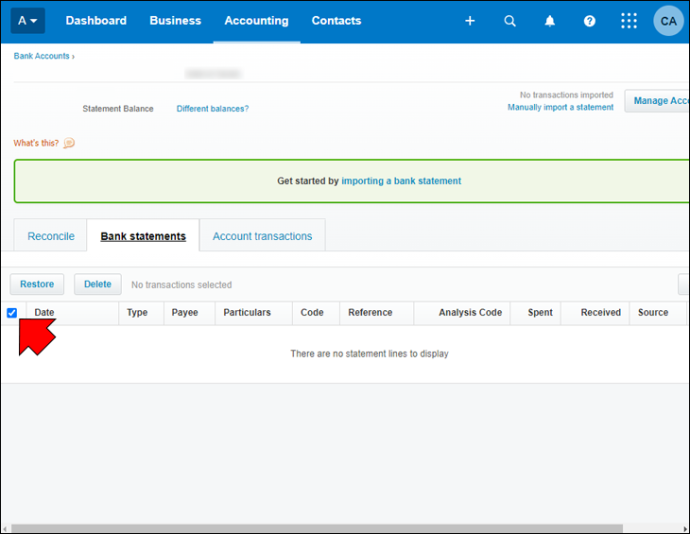

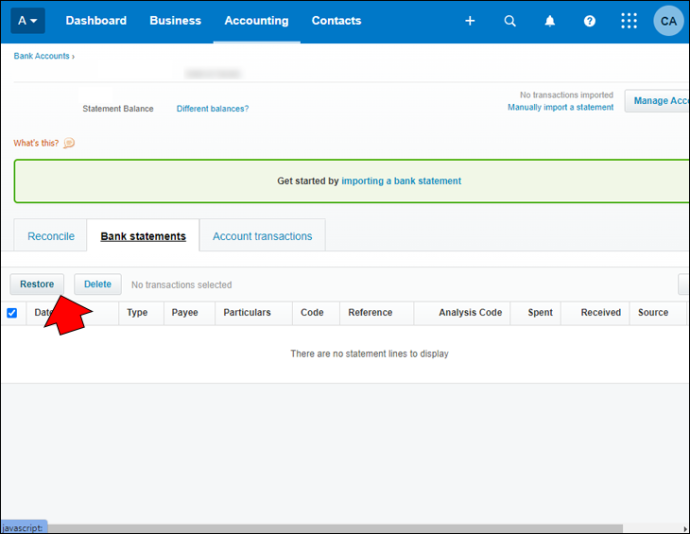

- Marqueu la casella de selecció al costat de la línia de declaració que voleu restaurar.

- Feu clic al botó 'Restaurar'.

Mantingueu segures les vostres transaccions suprimides restaurades

Ara que heu trobat les vostres transaccions suprimides, voldreu emmagatzemar-les de manera segura. El programari basat en núvol ofereix diversos avantatges per a les empreses, com ara flexibilitat, mobilitat i suport de col·laboració. Malauradament, els somnis dels ciberdelinqüents d'accés fàcil a les dades s'han fet realitat.

Molts propietaris de petites empreses poden sentir que cauen sota el radar pel que fa a la ciberdelinqüència. Tanmateix, les petites empreses són piratejades més que les grans empreses. Abans d'aprendre a protegir les vostres dades dels dolents, enteneu per què les empreses més petites estan més orientades.

Cada empresa té recursos que val la pena piratejar

Totes les empreses, inclosa una botiga unipersonal, tindran dades valuoses per a un cibercriminal. Per exemple, adreces de correu electrònic, números d'identificació fiscal, números de targetes de crèdit i fins i tot comptes d'Apple Music. Els ciberdelinqüents poden guanyar diners amb aquesta informació a la web fosca.

Les petites empreses solen gastar menys en ciberseguretat

Molts propietaris de petites empreses troben que la despesa es prioritza com un acte de malabarisme. Tot i que molts líders saben la importància de la ciberseguretat per al seu negoci, potser no és una prioritat.

Els ciberdelinqüents en són ben conscients. És per això que se centren en les empreses més petites, ja que saben que serà menys difícil rebre un pagament del que obtindrien per l'esforç necessari per piratejar empreses més destacades.

Les petites empreses sovint no estan protegides del ransomware

Durant l'última dècada, el ransomware ha estat una de les formes de ciberatac de més ràpid creixement. El nombre de víctimes que han pagat el rescat exigit per recuperar les seves dades també ha augmentat a mesura que els delinqüents en línia utilitzen maneres més sofisticades d'enganyar la gent.

A causa del seu èxit creixent, molts pirates informàtics s'estan aventurant per la ruta del ransomware. Els delinqüents que acaben de començar s'orientaran primer a una petita empresa per facilitar la intrusió.

Els pirates informàtics poden accedir a empreses més grans mitjançant les més petites

Si un cibercriminal trenca la xarxa d'una empresa més petita, sovint utilitza aquest èxit per entrar en una empresa més gran. Moltes petites empreses ofereixen serveis a corporacions més grans, com ara gestió de llocs web, comptes, màrqueting digital, etc. Els minoristes solen estar connectats electrònicament a sistemes de clients específics. Aquesta configuració pot facilitar incompliments de diverses empreses.

És possible que el personal no estigui ben format en ciberconsciència

La formació en conscienciació cibernètica pot ser una altra tasca difícil de prioritzar en una petita empresa amb empleats ocupats que porten molts barrets. Malgrat això, error humà deixa les empreses més susceptibles al risc cibernètic. Perquè els ciberatacs tinguin èxit, majoritàriament necessiten l'ajuda dels usuaris. Si el personal no està entrenat sobre els signes reveladors d'un correu electrònic de pesca, per exemple, podria tenir un paper en un atac reeixit. Els intents de pesca fructífers provoquen gairebé totes les violacions de dades. Ensenyar als empleats a detectar aquestes estratagemes pot reforçar considerablement la ciberseguretat.

Com protegir la vostra empresa de la ciberdelinqüència

Eines basades en núvol com Xero són útils per ajudar-vos a gestionar el vostre negoci de manera eficient i rendible. Malauradament, els delinqüents en línia busquen contínuament maneres d'accedir a les dades a causa de la major dependència del núvol.

Com saps si t'han bloquejat a Facebook?

No tindreu temps per fer un seguiment de totes les amenaces cibernètiques en constant evolució. Tanmateix, hauríeu d'estar prou protegit si us centreu en aquestes tres àrees de preocupació.

1. Compte amb els fonètics

Els delinqüents en línia són hàbils per suplantar gairebé qualsevol persona i faran tot el que sigui necessari per guanyar-vos la vostra confiança i enganyar-vos en alguna cosa arriscada. Aquests són els tipus d'impostors dels quals vosaltres i els vostres equips hauríeu de conèixer i com protegir-vos a vosaltres mateixos i a la vostra empresa contra les amenaces cibernètiques.

Phishing i estafes telefòniques

La pesca és enviar missatges que imiten una comunicació legítima en un intent fraudulent d'enganyar la gent perquè reveli la seva informació personal.

- Els intents de pesca poden produir-se per correu electrònic, missatges de text o trucades telefòniques que pretenen ser assistència al client o altres empleats d'una empresa.

- Els fitxers adjunts i els enllaços inclosos als missatges de pesca s'utilitzen per infectar dispositius i robar les credencials del compte.

- Els ciberdelinqüents també poden infiltrar-se a les safates d'entrada amb contrasenyes febles i fins i tot modificar les factures PDF.

Considereu aquests mètodes per protegir el vostre negoci:

- Capaciteu el vostre personal reconèixer els signes reveladors de la pesca correus electrònics per reduir el risc de fer clic als enllaços.

- Teniu instal·lat un programari anti-malware a tots els dispositius de l'empresa.

- Utilitzeu contrasenyes fortes i autenticació multifactor a tota l'empresa.

2. Defensa contra els atacants

L'ús de tecnologia no segura és un objectiu atractiu per als delinqüents en línia. Les dades i els comptes de l'empresa poden estar en risc d'un atac de cibercrim quan els delinqüents busquen vulnerabilitats de seguretat a la vostra tecnologia. Els problemes es poden produir per un manteniment de seguretat insuficient o com a conseqüència d'un incident anterior com el phishing.

Comprendre els mètodes d'atac utilitzats i com bloquejar les vulnerabilitats és la clau de la prevenció. Alguns atacs són difícils de detectar i poden semblar-se a un programa o fitxer legítim. Pot supervisar discretament la vostra activitat.

- Programari maliciós: el programari maliciós és un programari intrusiu destinat a danyar i destruir ordinadors i sistemes informàtics. Pot filtrar informació privada, impedir l'accés a la informació i obtenir accés no autoritzat a sistemes o dades, entre altres formes d'interrupció.

- Ransomware: aquesta és una variant severa de programari maliciós que està creixent en popularitat. Pot adoptar diverses formes i tenir molts impactes i símptomes.

Podeu protegir la vostra empresa contra aquests tipus d'atacs:

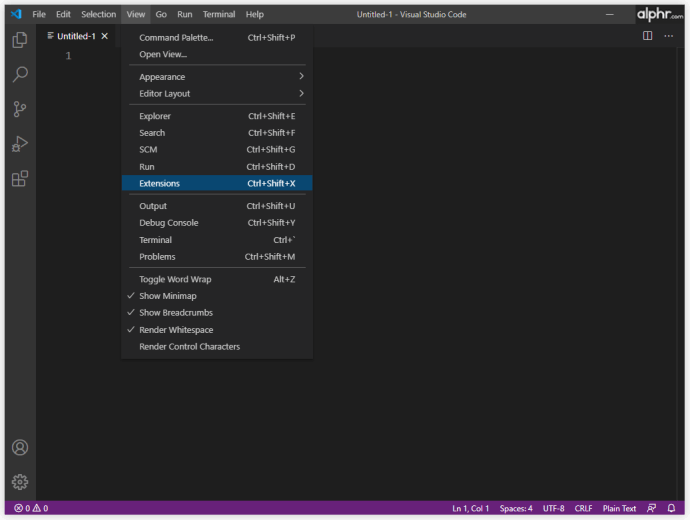

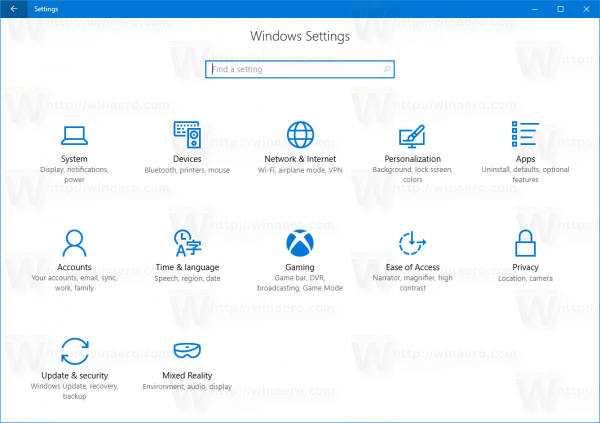

- Executar programari antivirus i mantenir el programari dels vostres dispositius actualitzat.

- Protegir-se contra el segrest de comptes mitjançant l'ús de contrasenyes úniques i fortes als dispositius i als comptes de l'empresa i garantint que tothom eviti la reutilització de contrasenyes.

- Utilitzeu un gestor de contrasenyes que us pot ajudar a crear contrasenyes fortes per als vostres comptes i sincronitzar-les en diversos dispositius per iniciar-hi la sessió més ràpidament.

3. Comproveu regularment els vostres punts cecs

A mesura que el vostre negoci creix, augmenta la mida i la complexitat de les dades que teniu. Pot ser aclaparador de gestionar i difícil de protegir. Els riscos i les obligacions associats a les dades empresarials només es poden descobrir quan sigui massa tard. Heu de ser conscient dels punts cecs de la vostra empresa juntament amb els falsificats i els atacants.

A més de protegir les dades sensibles i confidencials de l'empresa contra amenaces criminals en línia, com ara les transaccions suprimides restaurades a Xero, hi ha un altre tipus de dades que esteu obligats a protegir que sovint es passen per alt.

Dades personals

- Les dades personals poden identificar algú físicament i logísticament, i poden ser perjudicials per a ells si s'exposen. Això inclou dades relacionades amb vostè, els seus clients, proveïdors, empleats o familiars.

- Tingueu en compte la informació de pagament, com ara números de targeta de crèdit, dades de contacte, números d'identificació, números de compte bancari, números de seguretat social, números de passaport i carnet de conduir, etc.

- Tot i que aquestes dades són útils per a les vostres operacions empresarials, inclouen requisits ètics, legals i contractuals sobre el seu ús.

Lleis globals de privadesa

Hi ha legislació internacional creada per exigir responsabilitats a les empreses i protegir les persones, per exemple, GDPR . La vostra empresa ha de complir les lleis de privadesa de les vostres regions empresarials i, si no ho compleixin, pot comportar accions legals serioses.

Amenaces internes

- Ús indegut: els riscos per a la informació de la vostra empresa poden provenir de l'interior de la vostra empresa, ja sigui deliberada o accidentalment.

- Mal maneig: el personal pot exposar sense saber-ho dades sensibles mitjançant l'ús compartit o l'emmagatzematge insegur.

- Intenció maliciosa: un empleat descontent pot utilitzar la seva capacitat per accedir a certa informació i utilitzar-la per obtenir beneficis o venjar-se.

A continuació s'explica com protegir-se.

- Reviseu la informació personal que té la vostra empresa i assegureu-vos que s'emmagatzemi de manera segura i d'acord amb les millors pràctiques.

- Capaciteu els vostres empleats sobre la manera segura de gestionar, emmagatzemar i compartir informació personal.

- Familiaritzeu-vos amb les lleis de privadesa dels països on opereu, ja que les lleis poden ser diferents.

- Limiteu l'accés a la informació personal. Permet l'accés només als membres de l'equip que ho necessitin per exercir les seves funcions.

- Assegureu-vos que els inicis de sessió compartits no s'estan utilitzant; això ajuda a desenvolupar una pista d'auditoria si necessiteu investigar un incident.

Preguntes freqüents

Quant de temps es triga a aprendre Xero?

La certificació Xero per comptables i comptables es pot completar mitjançant un curs en línia, un seminari web en directe o un assessor de Xero ràpid. Es triga unes 6-8 hores a completar la certificació de Xero.

Puc aprendre Xero per mi mateix?

Xero no és difícil d'utilitzar. Tanmateix, si no esteu familiaritzat amb el programari de comptabilitat en línia i apreneu a utilitzar-lo de manera independent, pot haver-hi una gran corba d'aprenentatge.

S'ha restaurat la transacció suprimida

El programari de comptabilitat de Xero ofereix una interfície ben organitzada, però per a alguns, aprendre a utilitzar-la pot ser un repte. Afortunadament, us permet accedir ràpidament a les transaccions suprimides en cas que alguna cosa s'elimini accidentalment. Les transaccions suprimides es mostraran a l'àrea d'Extractes bancaris, on podeu seleccionar la transacció i triar Restaura.

Heu pogut trobar i restaurar la transacció suprimida que volíeu? Heu après alguna manera nova de protegir les vostres dades dels ciberdelinqüents amb aquest article? Comparteix la teva experiència amb nosaltres a la secció de comentaris a continuació.