Què saber

- Secure Hash Algorithm 1 (SHA-1) és un tipus d'algoritme utilitzat per verificar l'autenticitat de les dades.

- L'autenticació de contrasenya i la verificació de fitxers són exemples dels seus usos.

- Una calculadora especial pot trobar la suma de verificació SHA-1 de text o fitxer.

Aquest article examina què significa SHA-1 i com i per què s'utilitza, a més de com generar sumes de verificació SHA-1.

com es pot gravar el registre facial amb àudio

Què és SHA-1?

SHA-1 (abreviatura de Secure Hash Algorithm 1) és una de les diverses funcions hash criptogràfiques.

S'utilitza més sovint per verificar que un fitxer no ha estat alterat. Això es fa produint a suma de control abans que el fitxer s'hagi transmès, i després de nou un cop arribi a la seva destinació.

El fitxer transmès només es pot considerar genuí si les dues sumes de control són idèntiques.

David Silverman / Getty Images News / Getty Images

Història i vulnerabilitats de la funció SHA Hash

SHA-1 és només un dels quatre algorismes de la família Secure Hash Algorithm (SHA). La majoria van ser desenvolupats per l'Agència de Seguretat Nacional (NSA) dels EUA i publicats per l'Institut Nacional d'Estàndards i Tecnologia (NIST).

SHA-0 té una mida de resum de missatges (valor hash) de 160 bits i va ser la primera versió d'aquest algorisme. Els seus valors hash són de 40 dígits. Es va publicar amb el nom de 'SHA' el 1993, però no es va utilitzar en moltes aplicacions perquè es va substituir ràpidament per SHA-1 el 1995 a causa d'una fallada de seguretat.

SHA-1 és la segona iteració d'aquesta funció hash criptogràfica. Aquest també té un resum de missatges de 160 bits i va intentar augmentar la seguretat arreglant una debilitat que es trobava a SHA-0. Tanmateix, el 2005, SHA-1 també es va trobar insegur.

Una vegada que es van trobar debilitats criptogràfiques a SHA-1, el NIST va fer una declaració l'any 2006 animant les agències federals a adoptar l'ús de SHA-2 l'any 2010, i el NIST el va deixar oficialment obsolet el 2011. SHA-2 és més fort que SHA- 1, i és poc probable que els atacs realitzats contra SHA-2 passin amb la potència de càlcul actual.

No només les agències federals, sinó fins i tot empreses com Google, Mozilla i Microsoft han començat a planejar deixar d'acceptar certificats SSL SHA-1 o ja han bloquejat la càrrega d'aquest tipus de pàgines.

Google té proves d'una col·lisió SHA-1 això fa que aquest mètode no sigui fiable per generar sumes de comprovació úniques, tant si es tracta d'una contrasenya, un fitxer o qualsevol altra dada. Podeu descarregar-ne dos únics PDF fitxers de Destrossat per veure com funciona això. Utilitzeu una calculadora SHA-1 a la part inferior d'aquesta pàgina per generar la suma de comprovació d'ambdós, i trobareu que el valor és exactament el mateix tot i que contenen dades diferents.

SHA-2 i SHA-3

SHA-2 es va publicar l'any 2001, diversos anys després de SHA-1. Inclou sis funcions hash amb diferents mides de resum: SHA-224, SHA-256, SHA-384, SHA-512, SHA-512/224 i SHA-512/256.

Desenvolupat per dissenyadors no NSA i publicat pel NIST el 2015 , és un altre membre de la família Secure Hash Algorithm, anomenat SHA-3 (abans Keccak).

SHA-3 no està pensat per substituir SHA-2 com les versions anteriors estaven destinades a substituir les anteriors. En canvi, es va desenvolupar com una altra alternativa a SHA-0, SHA-1 i MD5.

Com s'utilitza SHA-1?

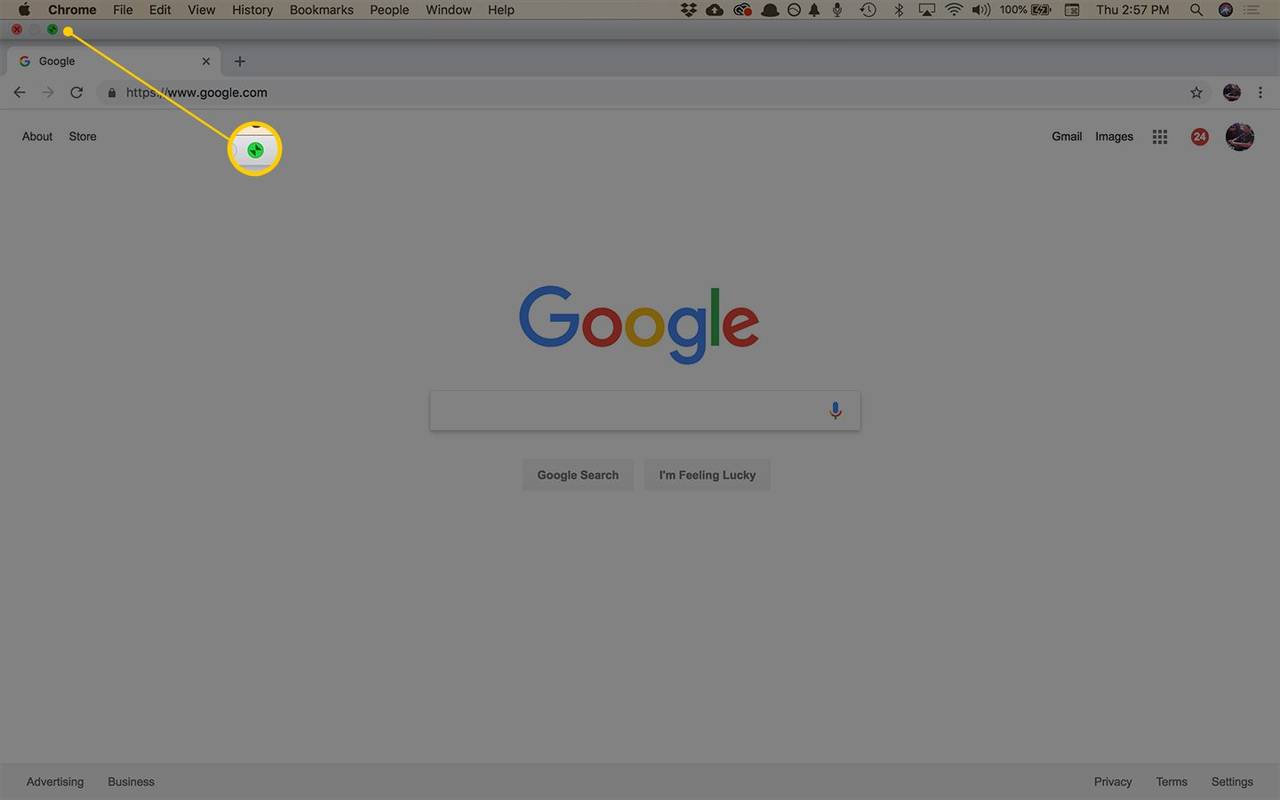

Un exemple del món real on es pot utilitzar SHA-1 és quan introduïu la vostra contrasenya a la pàgina d'inici de sessió d'un lloc web. Tot i que passa en segon pla sense el vostre coneixement, pot ser que sigui el mètode que utilitza un lloc web per verificar de manera segura que la vostra contrasenya és autèntica.

com trobar números bloquejats iphone

En aquest exemple, imagineu que esteu intentant iniciar sessió en un lloc web que visiteu sovint. Cada vegada que sol·liciteu iniciar sessió, heu d'introduir el vostre nom d'usuari i contrasenya.

Si el lloc web utilitza la funció hash criptogràfica SHA-1, vol dir que la vostra contrasenya es converteix en una suma de comprovació després d'introduir-la. A continuació, aquesta suma de comprovació es compara amb la suma de comprovació que s'emmagatzema al lloc web que es relaciona amb la vostra contrasenya actual, tant si la teniu. No heu canviat la vostra contrasenya des que us vau registrar o si la vau canviar fa uns moments. Si les dues coincideixen, se't concedeix accés; si no ho fan, se us dirà que la contrasenya és incorrecta.

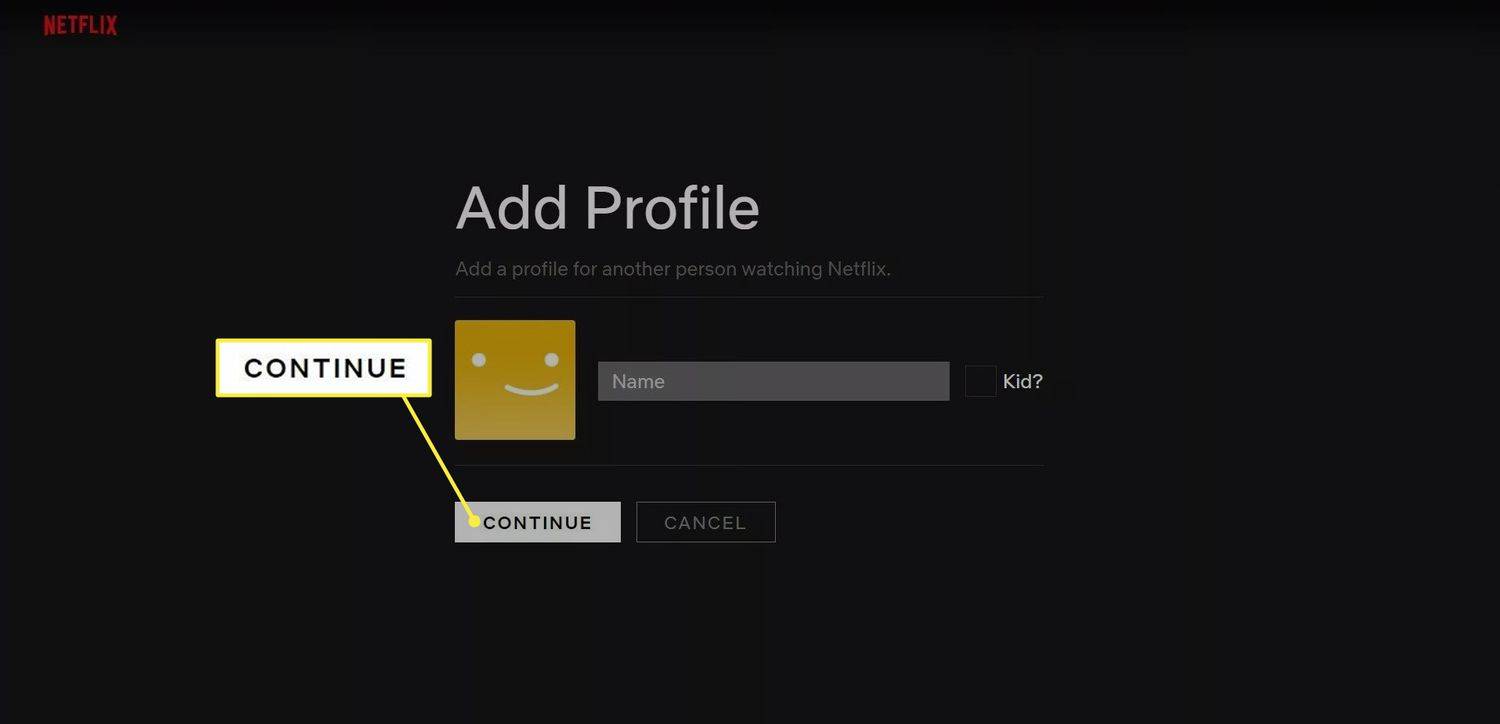

Un altre exemple on es pot utilitzar aquesta funció hash és per a la verificació de fitxers. Alguns llocs web proporcionaran la suma de comprovació del fitxer a la pàgina de descàrrega de manera que quan el descarregueu, pugueu comprovar la suma de comprovació per vosaltres mateixos per assegurar-vos que el fitxer descarregat és el mateix que el que voleu descarregar.

Potser us preguntareu on és un ús real en aquest tipus de verificació. Penseu en un escenari en què coneixeu la suma de comprovació SHA-1 d'un fitxer del lloc web del desenvolupador, però voleu baixar la mateixa versió d'un lloc web diferent. A continuació, podeu generar la suma de comprovació SHA-1 per a la vostra descàrrega i comparar-la amb la suma de comprovació genuïna de la pàgina de descàrrega del desenvolupador.

Si els dos són diferents, no només significa que el contingut del fitxer no és idèntic, sinó que hi hapodriaestar amagat programari maliciós al fitxer, les dades es podrien malmetre i causar danys als fitxers de l'ordinador, el fitxer no té res relacionat amb el fitxer real, etc.

Tanmateix, també podria significar que un fitxer representa una versió més antiga del programa que l'altre, ja que fins i tot aquest petit canvi generarà un valor de suma de verificació únic.

També podeu comprovar que els dos fitxers són idèntics si esteu instal·lant un paquet de servei o algun altre programa o actualització, perquè es produeixen problemes si falten alguns dels fitxers durant la instal·lació.

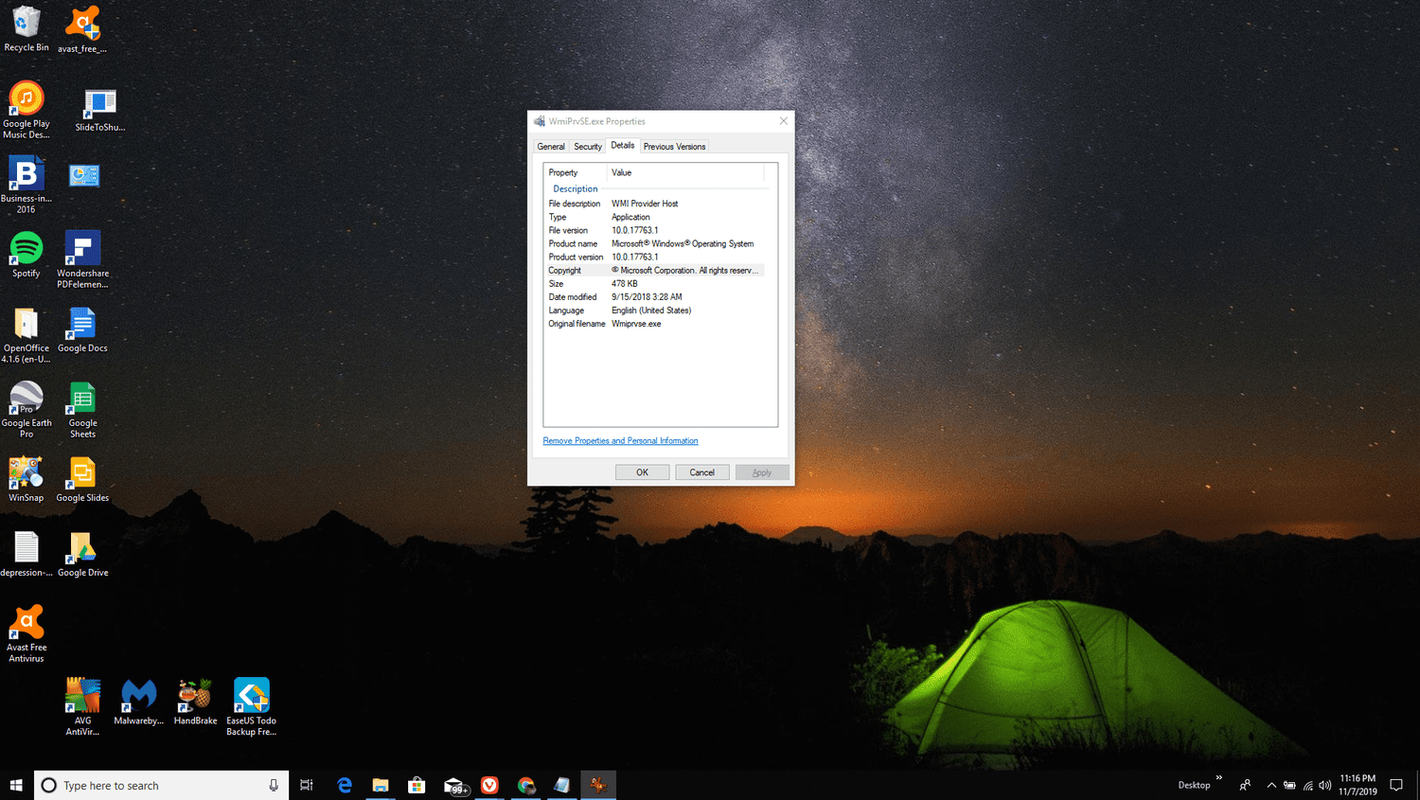

Calculadores de suma de verificació SHA-1

Es pot utilitzar un tipus especial de calculadora per determinar la suma de comprovació d'un fitxer o grup de caràcters.

Per exemple, SHA1 en línia és una eina en línia gratuïta que pot generar la suma de verificació SHA-1 de qualsevol grup de text, símbols i/o números. Per exemple, generarà aquest parell:

|_+_|Aquest mateix lloc web té el Suma de comprovació del fitxer SHA1 eina si teniu un fitxer en lloc de text.