Per Adam Shepherd

La història de com 12 pirates informàtics suposadament van corrompre la democràcia més poderosa del món per situar Donald Trump al capdavant

Després de més de dos anys d’acusacions, recriminacions, denegacions i especulacions, la investigació de l’avocat especial Robert Mueller sobre la possible interferència a les eleccions presidencials dels EUA del 2016 l’ha portat a Rússia. Com a part d'una àmplia investigació sobre la influència dels actors de l'estat rus en les eleccions, el Departament de Justícia ha acusat formalment 12 membres de la intel·ligència militar russa per diversos delictes de pirateria.

El president Vladimir Putin ha negat tota infracció en nom de Rússia i els seus agents i ha estat recolzat públicament pel president Trump. Tot i la condemna del president de la Cambra de Representants dels Estats Units, Paul Ryan, de nombroses figures públiques i polítiques i fins i tot del seu propi director d’intel·ligència nacional, Trump va dir que no veu cap raó per la qual Rússia intentaria influir en les eleccions.

Posteriorment, va fer marxa enrere en aquesta afirmació, afirmant que accepta les conclusions de la comunitat d'intel·ligència que Rússia va ingressar en les eleccions del 2016, però també va dir que també podrien ser altres persones, reiterant les seves afirmacions que no hi havia cap connivència.

Les denúncies tenen lloc en un context d'augment de l'agressió russa a l'escena mundial; el país encara controla la península de Crimea que va agafar per la força el 2014, hi ha afirmacions que va ajudar a orquestrar la victòria de Vote Leave en el referèndum del Brexit i el Regne Unit ha acusat Rússia d’intoxicar persones a terra britànica mitjançant agents nerviosos mortals.

Veure relacionat Les deu millors tècniques de pirateria que utilitzen els pirates informàtics

Malgrat les protestes de Trump, les comunitats de ciberseguretat i intel·ligència coincideixen gairebé per unanimitat en què Rússia va robar les eleccions del 2016, fent servir una campanya de guerra informàtica i cibernètica sofisticada per garantir el resultat que volien.

Però, en cas afirmatiu, com ho van fer?

Gràcies a l’acusació emesa contra els agents russos, ara tenim una idea bastant bona de com es suposaria que es va dur a terme el hack. La presentació de Mueller inclou detalls com dates, mètodes i vectors d’atac, cosa que ens permet construir una cronologia detallada de com exactament 12 homes russos poden haver descarrilat la democràcia més poderosa del món. Aquest article explora com podria haver passat això, basant-se en les acusacions esbossades a l’acusació de Mueller.

LLEGIR SEGÜENT: els comptes russos van gastar 76.000 lliures esterlines en anuncis electorals del 2016

Els objectius

L’objectiu del govern rus durant les eleccions del 2016 sembla clar: facilitar l’elevació de Donald J Trump al càrrec de president dels Estats Units, per qualsevol mitjà necessari.

Per fer-ho, els russos havien de trobar una manera de treure el seu candidat rival del consell, cosa que els va portar a dirigir-se a quatre partits principals amb una sofisticada campanya de pirateria a llarg termini.

DCCC

El Comitè de Campanya del Congrés Democràtic (o 'D-trip', com se sap col·loquialment) és l’encarregat d’escollir el màxim nombre de demòcrates a la Cambra de Representants dels EUA, proporcionant suport, orientació i finançament a possibles candidats a les carreres del Congrés.

DNC

L’òrgan de govern del Partit Demòcrata dels Estats Units, el Comitè Nacional Democràtic, és l’encarregat d’organitzar l’estratègia general dels demòcrates, així com d’organitzar el nomenament i la confirmació del candidat presidencial del partit a cada elecció.

Hillary Clinton

L'exsecretària d'Estat sota la direcció d'Obama, Hillary Clinton, va derrotar Bernie Sanders per convertir-se en la candidata presidencial dels demòcrates a les eleccions del 2016, portant-la al punt de mira de Donald Trump i el govern rus.

John Podesta

John Podesta, veterà de llarga durada de la política de DC, ha estat al servei dels dos presidents demòcrates anteriors, abans d’actuar com a president de la campanya presidencial de 2016 de Hillary Clinton.

El GRU Dotze

Tots els dotze presumptes hackers treballen per al GRU, l’organització d’intel·ligència estrangera d’elit del govern rus. Tots són oficials militars de diferents rangs i tots formaven part d'unitats encarregades específicament de pervertir el curs de les eleccions.

Segons l’acusació de Mueller, la Unitat 26165 era l’encarregada de piratejar DNC, DCCC i persones afiliades a la campanya de Clinton. Aparentment, la Unitat 74455 tenia l’encàrrec d’actuar com a propagandistes encoberts, filtrar documents robats i publicar contingut anti-Clinton i antidemòcrata a través de diversos canals en línia.

Els professionals de la seguretat poden estar més familiaritzats amb els noms de codi donats a aquestes dues unitats quan es van descobrir per primera vegada el 2016: Cosy Bear i Fancy Bear.

Es diu que els 12 pirates informàtics implicats són:

| Nom | Paper | Rang |

| Viktor Borisovich Netyksho | Comandant de la unitat 26165, responsable de piratejar DNC i altres objectius | Desconegut |

| Boris Alekseyevich Antonov | Va supervisar campanyes de pesca submarina per a la unitat 26165 | Major |

| Dmitry Sergeyevich Badin | Cap adjunt de departament d'Antonov | Desconegut |

| Ivan Sergeyevich Yermakov | Va realitzar operacions de pirateria informàtica per a la Unitat 26165 | Desconegut |

| Aleksey Viktorovich Lukashev | Va realitzar atacs de pesca submarina a la unitat 26165 | 2n tinent |

| Sergey Aleksandrovich Morgachev | Supervisar el desenvolupament i la gestió de programes maliciosos per a la Unitat 26165 | tinent coronel |

| Nikolay Yuryevich Kozachek | Programari maliciós desenvolupat per a la Unitat 26165 | Tinent de capità |

| Pavel Vyacheslavovich Iershov | Programari maliciós provat per a la Unitat 26165 | Desconegut |

| Artem Andreyevich Malyshev | Programari maliciós supervisat per a la Unitat 26165 | 2n tinent |

| Aleksandr Vladimirovich Osadchuk | Comandant de la unitat 74455, responsable de filtrar documents robats | Coronel |

| Aleksey Aleksandrovich Potemkin | Administració supervisada d'infraestructures informàtiques | Desconegut |

| Anatoliy Sergeyevich Kovalev | Va realitzar operacions de pirateria informàtica per a la Unitat 74455 | Desconegut |

LLEGIU EL SEGÜENT: les empreses tecnològiques divulguen les vostres dades al govern

Com es va planejar el hack

La clau per a qualsevol ciberatac amb èxit és la planificació i el reconeixement, de manera que la primera tasca dels agents de la unitat 26165 va ser identificar els punts febles de la infraestructura de la campanya Clinton, punts febles que després es poden aprofitar.

15 de març:

Ivan Yermakov comença a escanejar la infraestructura del DNC per tal d’identificar els dispositius connectats. També comença a investigar sobre la xarxa de DNC, així com a investigar sobre Clinton i els demòcrates en general.

19 de març:

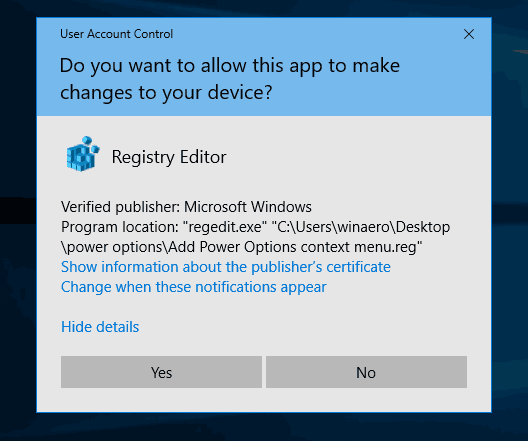

John Podesta s’enamora d’un correu electrònic subtil suposadament creat per Aleksey Lukashev i disfressat d’alerta de seguretat de Google, que dóna accés als russos al seu compte de correu electrònic personal. Aquell mateix dia, Lukashev utilitza atacs de pesca submarina per dirigir-se a altres alts funcionaris de la campanya, inclòs el cap de campanya Robby Mook.

21 de març:

Lukashev i Yermakov netegen el compte de correu electrònic personal de Podesta; es diferencien amb més de 50.000 missatges en total.

28 de març:

L’èxit de la campanya de pesca submarina de Lukashev comporta el robatori de credencials d’inici de sessió per correu electrònic i milers de missatges de diverses persones connectades a la campanya de Clinton.

6 d'abril:

Els russos creen una adreça electrònica falsa per a una figura coneguda del campament de Clinton, amb només una diferència de lletres respecte al nom de la persona. Després, Lukashev utilitza aquesta adreça de correu electrònic per llançar phish com a mínim a 30 empleats diferents de la campanya i un empleat de DCCC és enganyat per lliurar les seves credencials d’inici de sessió.

LLEGIU EL SEGÜENT: Com Google va desenterrar proves de la intromissió electoral russa dels EUA

Com es va incomplir el DNC

El treball de preparació inicial ja completat, els russos tenien una forta implantació a la xarxa dels demòcrates gràcies a una campanya de pesca submarina molt eficaç. El següent pas va ser aprofitar aquest punt de suport per obtenir més accés.

7 d'abril:

Igual que amb el reconeixement inicial al març, Yermakov investiga els dispositius connectats a la xarxa del DCCC.

12 d'abril:

Mitjançant les credencials robades a un empleat involuntari de DCCC, els russos accedeixen a les xarxes internes de DCCC. Entre abril i juny, instal·len diverses versions d’un programa maliciós anomenat ‘X-Agent’, que permet el registre de claus remot i la captura de pantalla de dispositius infectats, en almenys deu equips DCCC.

Aquest programari maliciós transmet dades des d’ordinadors afectats a un servidor d’Arizona llogat pels russos, al qual s’anomenen panell AMS. Des d’aquest tauler, poden controlar i gestionar remotament el seu programari maliciós.

14 d'abril:

Durant un període de vuit hores, els russos utilitzen X-Agent per robar contrasenyes per als programes de recaptació de fons i votació de DCCC, les reclamacions d’acusació de Mueller, així com per supervisar les comunicacions entre empleats de DCCC que incloïen informació personal i dades bancàries. Les converses també inclouen informació sobre les finances del DCCC.

15 d'abril:

Els russos busquen en un dels PC DCCC piratejats diversos termes clau, inclosos ‘Hillary’, ‘Cruz’ i ‘Trump’. També copien carpetes de claus, com ara l’etiqueta ‘Benghazi Investigations’.

18 d'abril:

com enviar missatges a algú a youtube 2019

Els russos infringeixen la xarxa del DNC, que hi accedeix mitjançant l’ús de les credencials d’un empleat de DCCC amb permís per accedir als sistemes del DNC.

19 d'abril:

Aparentment, Yershov i Nikolay Kozachek van instal·lar un tercer ordinador fora dels Estats Units per actuar com a retransmissió entre el panell AMS amb seu a Arizona i el programari maliciós de l’agent X per ofuscar la connexió entre els dos.

22 d'abril:

Diversos gigabytes de dades robats als ordinadors DNC es comprimeixen en un arxiu. Aquestes dades inclouen investigacions sobre oposició i plans per a operacions de camp. La setmana que ve, els russos utilitzen un altre malware personalitzat: 'X-Tunnel' - per exfiltrar aquestes dades de la xarxa del DNC a una altra màquina llogada a Illinois, mitjançant connexions xifrades.

13 de maig:

En algun moment del mes de maig, tant el DNC com el DCCC van ser conscients que han estat compromesos. Les organitzacions contracten l'empresa de ciberseguretat CrowdStrike per eliminar els pirates informàtics dels seus sistemes, mentre que els russos comencen a prendre mesures per ocultar les seves activitats, com ara esborrar els registres d'esdeveniments de determinades màquines DNC.

25 de maig:

Al llarg d’una setmana, els russos suposadament van robar milers de correus electrònics dels comptes de treball dels empleats de DNC després d’haver piratejat el servidor Microsoft Exchange del DNC, mentre Yermakov investiga les ordres de PowerShell per accedir i executar Exchange Server.

31 de maig:

Yermakov comença a fer investigacions sobre CrowdStrike i la seva investigació sobre X-Agent i X-Tunnel, presumiblement en un esforç per veure quant sap la companyia.

1 de juny:

L’endemà, els russos intenten utilitzar CCleaner, una eina gratuïta dissenyada per alliberar espai al disc dur, per destruir proves de la seva activitat a la xarxa del DCCC.

LLEGIR EL SEGÜENT: Rússia està darrere d’una campanya mundial de pirateria informàtica per intentar robar secrets oficials?

El naixement de Guccifer 2.0

Ara els russos han exfiltrat una gran quantitat de dades del DNC. Aquesta informació, combinada amb el tresor dels correus electrònics personals de Podesta, els proporciona tota la munició que necessiten per atacar la campanya de Clinton.

8 de juny:

DCLeaks.com és llançat, suposadament pels russos, juntament amb les pàgines de Facebook i comptes de Twitter coincidents, com una manera de difondre el material que han robat a Podesta i a DNC. El lloc afirma que està dirigit per hacktivistes nord-americans, però l’acusació de Mueller sosté que això és mentida.

14 de juny:

CrowdStrike i DNC revelen que l’organització ha estat piratejada i acusen públicament el govern rus. Rússia nega tota implicació amb l'atac. Al llarg del mes de juny, CrowdStrike comença a prendre mesures per mitigar el hack.

15 de juny:

En resposta a l’acusació de CrowdStrike, els russos creen el personatge de Guccifer 2.0 com una cortina de fum, afirma Mueller, destinada a sembrar dubtes sobre la participació russa en els hacks. Posant-se com un sol hacker romanès, l’equip de russos es fa càrrec de l’atac.

Només qui és Guccifer?

Tot i que Guccifer 2.0 és una persona fictícia creada per agents russos, en realitat es basa en una persona real. El Guccifer original era un autèntic hacker romanès que va guanyar notorietat el 2013 després de publicar fotos de George W. Bush que havien estat piratejades del compte AOL de la seva germana. El nom, segons ell, és una combinació de ‘Gucci’ i ‘Lucifer’.

Finalment, va ser arrestat sota la sospita d’haver piratejat diversos funcionaris romanesos i extradit als Estats Units. Presumptament, els russos esperaven que els funcionaris suposessin que també estava darrere de les accions de Guccifer 2.0, malgrat que ja s’havia declarat culpable d’acusacions federals al maig.

20 de juny:

En aquest punt, els russos han tingut accés a 33 punts finals de DNC. Mentrestant, CrowdStrike ha eliminat totes les instàncies de X-Agent de la xarxa de DCCC, tot i que almenys una versió de X-Agent romandrà activa als sistemes de DNC fins a l’octubre.

Els russos passen més de set hores intentant sense èxit connectar-se a les seves instàncies d’agent X amb la xarxa DCCC, a més d’intentar utilitzar les credencials robades prèviament per accedir-hi. També purgen els registres d’activitats del tauler AMS, inclosos tots els historials d’inici de sessió i dades d’ús.

22 de juny:

WikiLeaks suposadament envia un missatge privat a Guccifer 2.0 per demanar-li que enviï qualsevol material nou relacionat amb Clinton i els demòcrates, en què s'indica que tindrà un impacte molt superior al que esteu fent.

18 de juliol:

WikiLeaks confirma la recepció d'un arxiu de 1 GB de dades DNC robades i afirma que es publicarà dins de la setmana.

22 de juliol:

Fidel a la seva paraula, WikiLeaks publica més de 20.000 correus electrònics i documents robats al DNC, només dos dies abans de la Convenció Nacional Democràtica. El correu electrònic més recent publicat per WikiLeaks data del 25 de maig, aproximadament el mateix dia que es va piratejar el servidor Exchange del DNC.

LLEGIR SEGÜENT: WikiLeaks diu que la CIA pot utilitzar televisors intel·ligents per espiar els propietaris

27 de juliol:

Durant una roda de premsa, el candidat a la presidència, Donald Trump, sol·licita directament i específicament que el govern rus localitzi un tram dels correus electrònics personals de Clinton.

Aquell mateix dia, els russos van dirigir-se als comptes de correu electrònic que utilitzava l’oficina personal de Clinton i que allotjaven un proveïdor extern.

15 d'agost:

A més de WikiLeaks, Guccifer 2.0 també proporciona informació robada a diversos beneficiaris. Aparentment, això inclou un candidat al Congrés dels EUA, que demana informació relacionada amb el seu oponent. Durant aquest període, els russos també utilitzen Guccifer 2.0 per comunicar-se amb una persona que està en contacte regular amb els principals membres de la campanya de Trump.

22 d'agost:

Guccifer 2.0 envia 2,5 GB de dades robades (inclosos els registres de donants i informació d’identificació personal de més de 2.000 donants demòcrates) a un grup de pressió estatal registrat aleshores i a una font de notícies polítiques en línia.

Set:

En algun moment del setembre, els russos accedeixen a un servei al núvol que conté aplicacions de prova per a l’anàlisi de dades DNC. Mitjançant les eines integrades pròpies del servei al núvol, creen instantànies dels sistemes i, a continuació, les transfereixen a comptes que controlen.

Octubre 7:

WikiLeaks llança el primer lot de correus electrònics de Podesta, provocant polèmica i rebombori als mitjans de comunicació. Durant el pròxim mes, l’organització publicarà els 50.000 correus electrònics presumptament robats del seu compte per Lukashev.

Octubre 28:

Kovalev i els seus companys es dirigeixen a oficines estatals i comtals responsables d’administrar eleccions en estats claus, inclosos Florida, Geòrgia i Iowa, els estats d’acusació de Mueller.

Novembre:

La primera setmana de novembre, just abans de les eleccions, Kovalev utilitza un compte de correu electrònic falsificat per fer-ho llança phish més de 100 objectius que participen en l’administració i supervisió de les eleccions a Florida, on Trump va guanyar un 1,2%. Els correus electrònics estan dissenyats per semblar que provenien d’un proveïdor de programari que proporciona sistemes de verificació dels votants, una empresa que Kovalev va piratejar a l’agost, segons Mueller.

8 de novembre:

Al contrari de les prediccions dels experts i enquestes, l'estrella de la televisió de realitat Donald Trump guanya les eleccions i esdevé president dels Estats Units.

LLEGIU EL SEGÜENT: 16 vegades on el ciutadà Trump va cremar el president Trump

Què passa ara?

Tot i que, sens dubte, aquest és un moment emblemàtic tant en la geopolítica global com en la ciberseguretat, molts experts han assenyalat que l’acusació dels 12 agents del GRU és un gest gairebé totalment simbòlic i és poc probable que condueixi a detencions.

Rússia no té cap tractat d'extradició amb els Estats Units, de manera que no té l'obligació de lliurar els acusats a Mueller. Per cert, aquest és el mateix motiu pel qual els denunciants de la NSA, Edward Snowden, han estat confinats a Rússia durant els darrers anys.

Algunes fonts han suggerit que la intenció és que aquestes acusacions actuïn com a advertència i facin saber a Rússia (i al món) que els Estats Units avancen amb la seva investigació.

En acusar-lo, la fiscalia pot posar al domini públic els fets i / o les denúncies trobades pel gran jurat, va dir l’advocat de la defensa penal Jean-Jacques Cabou Ars Technica . Aquí, el públic en general pot ser un públic destinat. Però els fiscals també dissiguen les acusacions per enviar un missatge a altres objectius.

Es preveu que la investigació de Mueller continuï.

Aquest article va aparèixer originalment al lloc germà d'Alphr IT Pro.

![Arch Linux per a WSL ara [no oficialment] disponible a Microsoft Store](https://www.macspots.com/img/windows-10/77/arch-linux-wsl-now-available-microsoft-store.png)