Es va trobar un defecte crític en tots els processadors Intel llançats durant l'última dècada. La vulnerabilitat pot permetre a un atacant accedir a la memòria protegida del nucli. Aquest error de seguretat a nivell de xip no es pot solucionar amb una actualització de microcodi (programari) de la CPU. En el seu lloc, requereix una modificació del nucli del sistema operatiu.

Aquí hi ha alguns detalls.

com canviar els dpi d'una imatge en pintura

Anunci publicitari

Meltdown i Spectre exploten vulnerabilitats crítiques en processadors moderns. Aquests errors de maquinari permeten als programes robar dades que actualment es processen a l'ordinador. Tot i que normalment no es permet que els programes llegeixin dades d'altres programes, un programa maliciós pot explotar Meltdown i Spectre per obtenir secrets guardats a la memòria d'altres programes en execució. Això pot incloure les vostres contrasenyes emmagatzemades en un navegador o un gestor de contrasenyes, les vostres fotos personals, correus electrònics, missatges instantanis i fins i tot documents crítics per al negoci.

Meltdown i Spectre funcionen en ordinadors personals, dispositius mòbils i al núvol. Depenent de la infraestructura del proveïdor de núvol, pot ser possible robar dades d'altres clients.

Meltdown trenca l'aïllament més fonamental entre les aplicacions d'usuari i el sistema operatiu. Aquest atac permet a un programa accedir a la memòria i, per tant, també als secrets, d'altres programes i del sistema operatiu.

Spectre trenca l'aïllament entre diferents aplicacions. Permet a un atacant enganyar programes sense errors, que segueixen les millors pràctiques, per divulgar els seus secrets. De fet, les verificacions de seguretat d’aquestes bones pràctiques augmenten la superfície d’atac i poden fer que les aplicacions siguin més susceptibles a Spectre. L’espectre és més difícil d’explotar que Meltdown, però també és més difícil de mitigar.

Consulteu aquests llocs web:

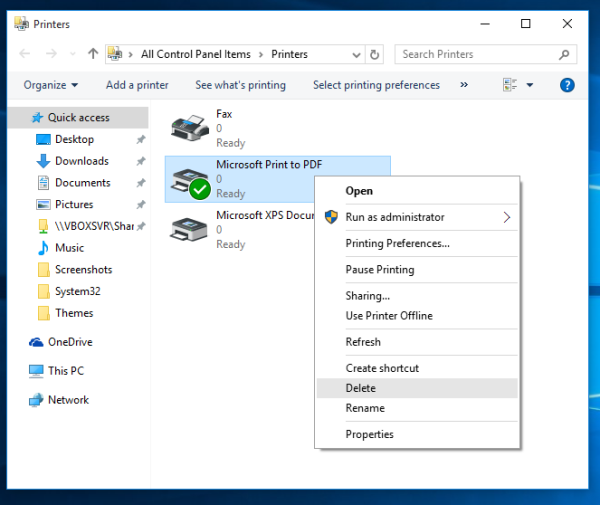

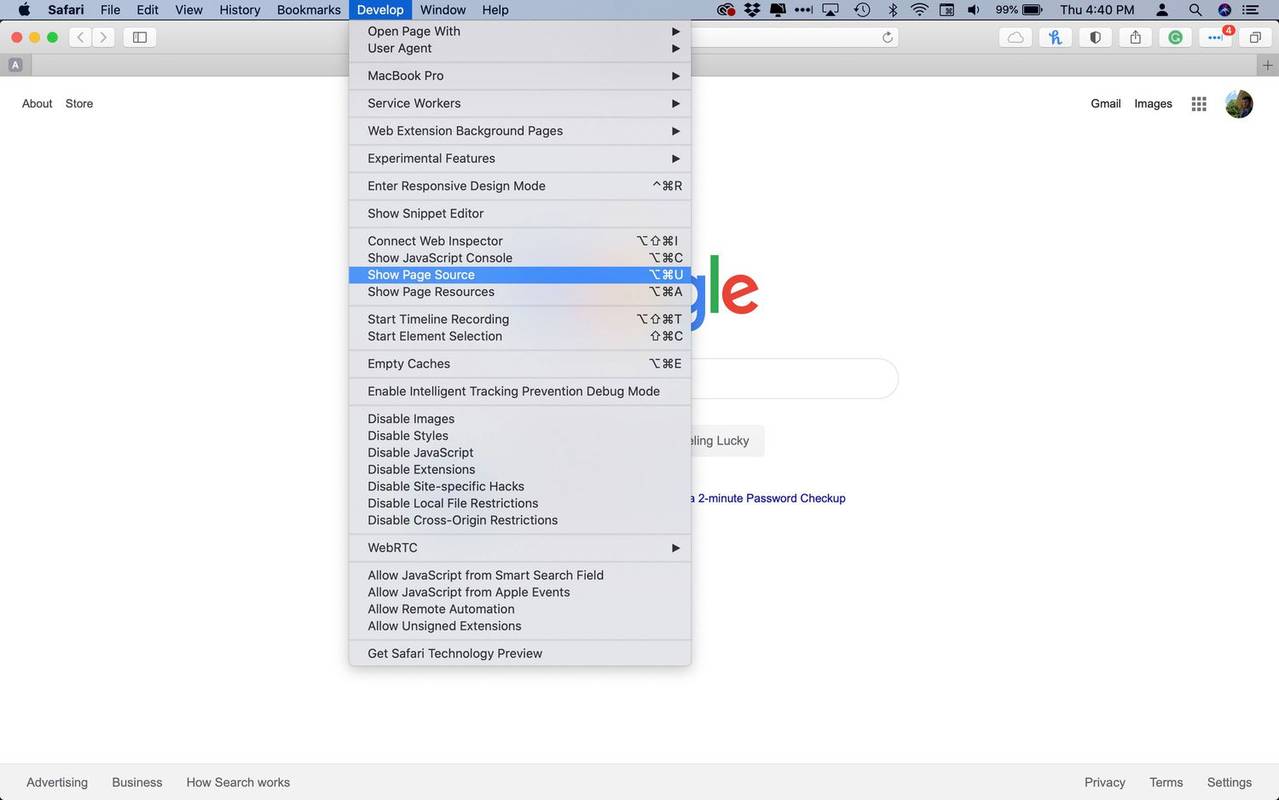

Els pedaços ja s’han publicat per a Linux i macOS. Per resoldre el problema, Microsoft ha publicat els següents pegats per a Windows 10:

- KB4056892 (compilació del SO 16299.192)

- KB4056891 (compilació del sistema operatiu 15063.850)

- KB4056890 (compilació del sistema operatiu 14393.2007)

- KB4056888 (compilació del SO 10586.1356)

- KB4056893 (compilació del sistema operatiu 10240.17738)

Les actualitzacions es poden descarregar des del catàleg de Windows Update. Per exemple, utilitzeu l'enllaç següent per descarregar el paquet KB4056892:

Descarregueu l’actualització acumulativa 2018-01 per a la versió 1709 de Windows 10

Microsoft va fer la següent afirmació:

'Som conscients d'aquest problema a tota la indústria i hem estat treballant estretament amb els fabricants de xips per desenvolupar i provar mitigacions per protegir els nostres clients. Estem en procés de desplegar mitigacions als serveis al núvol i també hem llançat actualitzacions de seguretat per protegir els clients de Windows contra les vulnerabilitats que afecten els xips de maquinari compatibles d’Intel, ARM i AMD. No hem rebut cap informació que indiqui que aquestes vulnerabilitats s'havien utilitzat per atacar els nostres clients. '

Una desafortunada conseqüència d’aquesta vulnerabilitat de seguretat és que s’espera que els seus pedaços frenin tots els dispositius entre un 5 i un 30 per cent, segons el processador i el programari que s’utilitzi. Fins i tot les CPU ARM i AMD poden patir una degradació del rendiment a causa de canvis fonamentals en el funcionament del nucli del sistema operatiu amb la memòria. Segons Intel, els processadors amb PCID / ASID (Skylake o més recent) tindran una degradació del rendiment menor.

S'espera que les correccions de seguretat per a Windows 7 i Windows 8.1 es publiquin aviat.